知识回顾

- ipv4和ipv6

1)表示

2)传播方式

3)分类

Ipv6

单播

1、AGUA(全球单播地址)

2、link-local

3、唯一本地地址

组播

FFAB::/16

请求节点地址 FF02::1:FFxx:xxxx

任播

与单播共享一个地址块 - NDP

功能:

1、DAD:重复地址检测,用来代替ARP

2、ND:邻居发现,用来代替ARP

3、autoconfig:自动配置

无状态:不需要维护表象,不消耗资源,通过RA/RS获取ipv6前缀+EUI64,自动生成ipv6地址

获取:ipv6地址、掩码、网关(default)、DNS

问题:不能获取一些额外的定制信息

有状态:dhcpv6,租约,通过option来自定义特定的定制信息下发

获取:ipv6地址、掩码(128位),没有网关,DNS

问题:管理地址有问题

最佳实践:dhcpv6无状态

management:ipv6地址、掩码、网关:通过RS/RA无状态获取

other:DNS,SIP,NIS…..通过DHCPv6 option来获取

如何控制:RA报文中有flag

M O 无状态(默认) 0 0 全部有状态 1 1 DHCPv6无状态 0 1

广域网二层

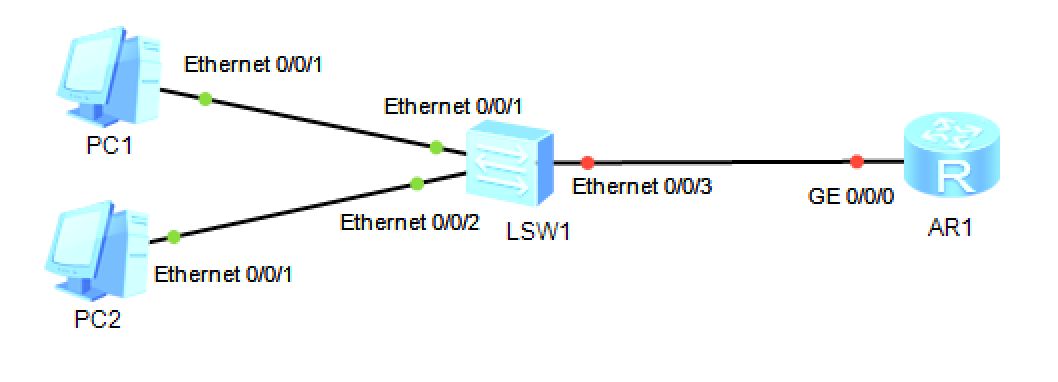

拓扑:

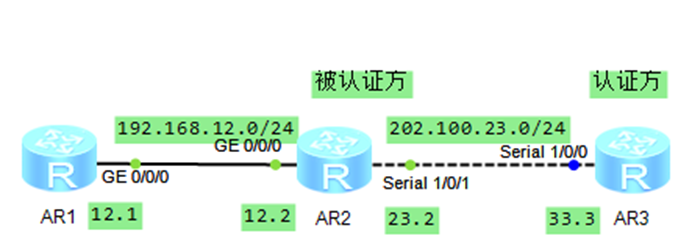

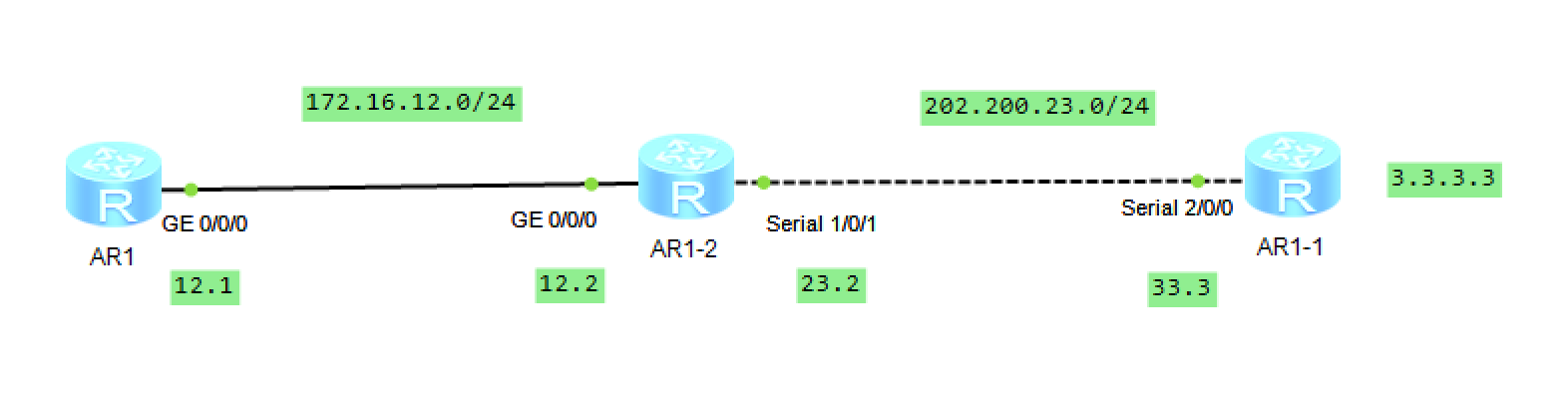

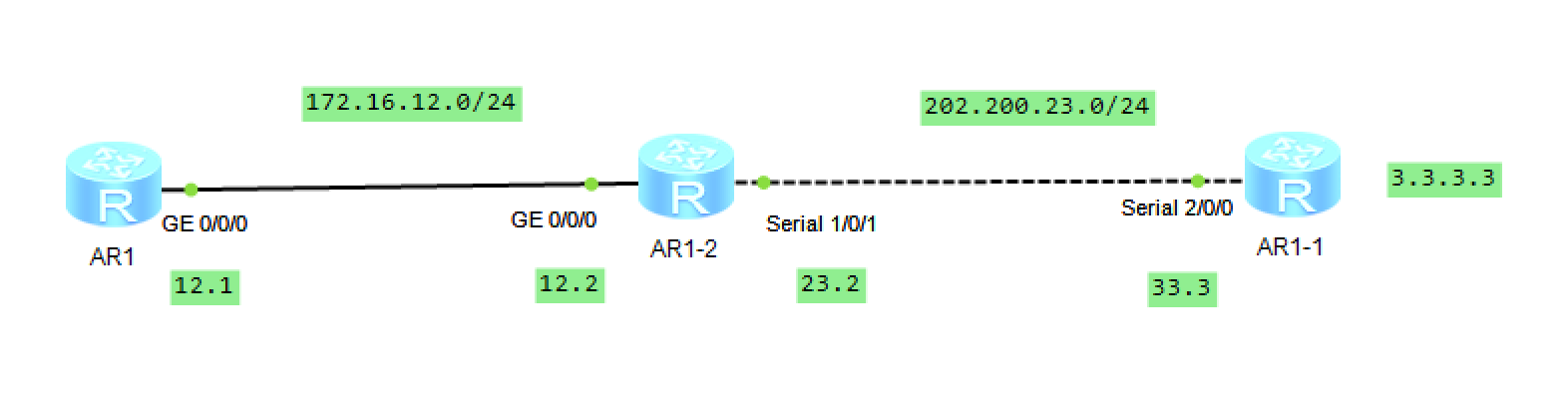

AR2和AR3之间的串行接口运行PPP

PPP:Point to Point Protocol 点对点协议:公有协议

理论框架:

PPP有2个子层

LCP:link control protocol

功能:

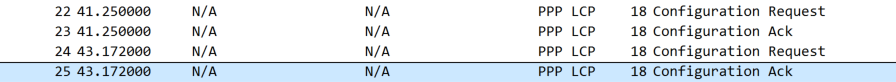

1、建立、维护、拆除PPP链接(PPP建链过程)

1)建立:

Configuration-request

Configuration-ack:option匹配,value合法

Configuration-nak:option匹配,value不合法

Configuration-reject:option不匹配

2)维护:keepalive(保活)

echo-request

Id 1

echo-reply

Id1

echo-request

Id5

echo-replay

Id 5

3)拆除:

Termination-request

Termination-ack

PPP基础建立过程

AR2:s1/0/1 AR3:s1/0/0

mtu 1200 mtu 1300

mn A mn B

AR2:A

——————->

Config-request

ID

Option:

MRU:1200

MN:A

<——————–

Config-ack(附和)

Id 5

Optinn:

MRU:1200

MN:A

<——————–

Config-request

Id 8

Optinn:

MRU:1300

MN:B

——————->

Config-ack

ID 8

Option:

MRU:1300

MN:B

PPP认证:

分类:

1、PAP:Password authentication protocol 密码认证协议

2、CHAP:challenge handshake authentication protocol 挑战握手认证协议

角色:

认证方:接受认证通过aaa下的凭证来认证

被认证方:提供认证凭证

分类:

单项认证:认证方 认证 被认证方,被认证方不需要认证 认证方

双向认证:双方互为认证方和被认证方

拓扑:

AR2是被认证方 AR3是认证方

配置:

AR3:认证方

Interface s1/0/0

PPP authenticcation-mode pap

#

aaa

local-user hw password cipher 123

local-user hw service-type ppp———hw只能用于pap认证

AR2:被认证方

Interface s1/0/1

Ppp pap local-user hw password simple/cipher 123

pap认证过程:从LCP开始

AR2:A

——————->

Config-request

ID

Option:

MRU:1200

MN:A

<——————–

Config-ack(附和)

Id 5

Optinn:

MRU:1200

MN:A

<——————–

Config-request

Id 8

Optinn:

MRU:1300

MN:B

Authentication-protocol: pap

——————->

Config-ack

ID 8

Option:

MRU:1300

MN:B

Authentication-protocol: pap

============================LCP协商===============================

由被认证方发起

——————>

Authentication-request

Id

option:hw 123

<——————–

authentication-ack——-认证通过

authentication-nak——-认证失败

失败三次,拆链

pap的问题:

1、不安全,密码再传输过程中是明文的

2、会受到重放攻击(没有办法区分不同的用户)

解决方法:chap

CHAP的配置:

AR3:认证方

Interface s1/0/0

PPP authenticcation-mode chap

#

aaa

local-user hw password cipher 123

local-user hw service-type chap———hw只能用于chap认证

AR2:被认证方

Interface s1/0/1

ppp chap user hw

ppp chap password simple 123

chap认证过程:从LCP开始

AR2:A

——————->

Config-request

ID

Option:

MRU:1200

MN:A

<——————–

Config-ack(附和)

Id 5

Optinn:

MRU:1200

MN:A

<——————–

Config-request

Id 8

Optinn:

MRU:1300

MN:B

Authentication-protocol: chap

——————->

Config-ack

ID 8

Option:

MRU:1300

MN:B

Authentication-protocol: chap

特殊场景1:

AR2 pap————————————AR3 chap

被认证方 认证方

AR2:A

——————->

Config-request

ID

Option:

MRU:1200

MN:A

<——————–

Config-ack(附和)

Id 5

Optinn:

MRU:1200

MN:A

<——————–

Config-request

Id 8

Optinn:

MRU:1300

MN:B

Authentication-protocol: chap

——————->

Config-nak

ID 8

Option:

Authentication-protocol: pap

特殊场景2:

AR2 不认证————————————AR3 chap

被认证方 认证方

AR2:A

——————->

Config-request

ID

Option:

MRU:1200

MN:A

<——————–

Config-ack(附和)

Id 5

Optinn:

MRU:1200

MN:A

<——————–

Config-request

Id 8

Optinn:

MRU:1300

MN:B

Authentication-protocol: chap

——————->

Config-reject

ID 8

Option:

Authentication-protocol: chap

特殊场景3:

AR2 pap————————————AR3 chap

认证方 认证方

AR2:A

——————->

Config-request

ID

Option:

MRU:1200

MN:A

Authentication-protocol: pap

<——————–

Config-reject

Id 5

Optinn:

MRU:1200

MN:A

Option:

Authentication-protocol:pap

<——————–

Config-request

Id 8

Optinn:

MRU:1300

MN:B

Authentication-protocol: chap

——————->

Config-reject

ID 8

Option:

Authentication-protocol: chap

chap认证过程:从LCP开始

AR2:A

——————->

Config-request

ID

Option:

MRU:1200

MN:A

<——————–

Config-ack(附和)

Id 5

Optinn:

MRU:1200

MN:A

<——————–

Config-request

Id 8

Optinn:

MRU:1300

MN:B

Authentication-protocol: chap

——————->

Config-ack

ID 8

Option:

MRU:1300

MN:B

Authentication-protocol: chap

============================LCP协商===============================

AR2 chap被认证方———————————–AR3 chap 认证方

interface s1/0/1 interface s1/0/0

ppp chap user hw ppp authentication-mode chap

ppp chap password 123 aaa

local-user hw password cipher 123

local-user hw service-type ppp

CHAP是3-way:一定由认证方发起

AR2 AR3

<————————-

challenge

id 5

random number:XXX….(128bit)

user:null(空)

ID+random+interface password(123)

==========md5=============

||

Hash1

———————->

response

id 5

Hash1:YYYYY…(128bit)

User:hw

ID+random+aaa(user:hw-对应-123)

==========md5=============

||

Hash2

Hash1—-mash?——Hash2

<————————-

Success—-hash1 match hash2

failure —-hash1 no match hash2

失败三次,拆链

MD5:message digest v5,消息摘要 版本5

属于散列函数/散列算法,单项加密:明文—加密—密文,密文是不能解密出明文

对于数据进行指纹标识

特点:

1、定长:128bit,SHA 256/512

优点:在报文中可以预留相应的字段长度

2、不可逆:

单项加密

3、雪崩效应:失之毫厘差之千里

举例:

A—hash1, A+空格——hash2,hash1和hash2是完全不一样

场景:

1、认证:chap

2、完整性检测